作者:

Gregory Harris

创建日期:

11 四月 2021

更新日期:

1 七月 2024

内容

为了保护您的数据库免受黑客攻击,您需要像黑客一样思考。如果你是一名黑客,你会寻找什么信息?你会如何得到它?有许多不同类型的数据库以及许多破解它们的方法。通常,黑客会尝试破解 root 密码或使用漏洞。如果您熟悉 SQL 语句和基本数据库概念,请尝试破解其中之一。

脚步

方法 1 of 3:SQL 注入

1 查明数据库是否存在漏洞。 对于这种方法,您需要了解数据库操作符。启动浏览器,打开数据库登录页面界面。然后在用户名字段中输入‘(一个引号)。单击登录。如果您收到错误“SQL Exception: Quoted String Not Completed Incorrectly”或“Invalid Character”,则数据库容易受到 SQL 注入攻击。

1 查明数据库是否存在漏洞。 对于这种方法,您需要了解数据库操作符。启动浏览器,打开数据库登录页面界面。然后在用户名字段中输入‘(一个引号)。单击登录。如果您收到错误“SQL Exception: Quoted String Not Completed Incorrectly”或“Invalid Character”,则数据库容易受到 SQL 注入攻击。  2 求列数。 返回数据库登录页面(或任何其他以“id =”或“catid =”结尾的地址)并单击地址栏。按地址后的空格并按 1 输入顺序,然后按 ↵ 输入...将数字增加到 2 并按 ↵ 输入...继续增加顺序,直到出现错误。您在拼写错误的数字之前输入的数字将是实际的列数。

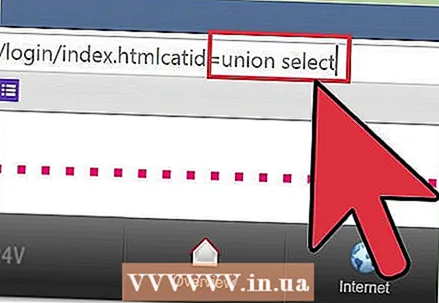

2 求列数。 返回数据库登录页面(或任何其他以“id =”或“catid =”结尾的地址)并单击地址栏。按地址后的空格并按 1 输入顺序,然后按 ↵ 输入...将数字增加到 2 并按 ↵ 输入...继续增加顺序,直到出现错误。您在拼写错误的数字之前输入的数字将是实际的列数。  3 找出哪些帖子正在接受搜索查询。 找到地址栏,将地址末尾的 catid = 1 或 id = 1 改为 catid = -1 或 id = -1。按空格键并输入 union select 1,2,3,4,5,6(如果有 6 列)。计数必须达到总列数,每个数字用逗号分隔。点击 ↵ 输入 您将看到接受查询的所有列的数量。

3 找出哪些帖子正在接受搜索查询。 找到地址栏,将地址末尾的 catid = 1 或 id = 1 改为 catid = -1 或 id = -1。按空格键并输入 union select 1,2,3,4,5,6(如果有 6 列)。计数必须达到总列数,每个数字用逗号分隔。点击 ↵ 输入 您将看到接受查询的所有列的数量。  4 在列中输入 SQL 语句。 例如,如果要找出当前用户的名称并将代码嵌入到第 2 列中,请擦除地址栏中 id = 1 之后的所有内容并按空格键。然后输入union select 1, concat (user()), 3,4,5,6--。点击 ↵ 输入 屏幕将显示当前数据库用户的名称。输入各种 SQL 语句,显示各种信息,例如要破解的用户名和密码列表。

4 在列中输入 SQL 语句。 例如,如果要找出当前用户的名称并将代码嵌入到第 2 列中,请擦除地址栏中 id = 1 之后的所有内容并按空格键。然后输入union select 1, concat (user()), 3,4,5,6--。点击 ↵ 输入 屏幕将显示当前数据库用户的名称。输入各种 SQL 语句,显示各种信息,例如要破解的用户名和密码列表。

方法 2 of 3:破解 Root 密码

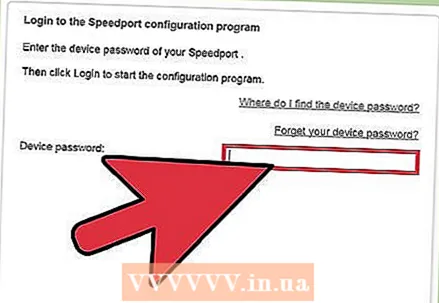

1 尝试使用默认密码以超级用户身份登录。 某些数据库没有默认的超级用户 (admin) 密码,因此请尝试使用空白密码登录。其他数据库有默认密码,可以在技术支持论坛上轻松找到。

1 尝试使用默认密码以超级用户身份登录。 某些数据库没有默认的超级用户 (admin) 密码,因此请尝试使用空白密码登录。其他数据库有默认密码,可以在技术支持论坛上轻松找到。  2 尝试常用密码。 如果管理员对帐户进行了密码保护(很有可能),请尝试使用常见的用户名和密码组合。一些黑客公开发布破解密码列表,并使用特殊的破解程序。尝试不同的用户名和密码组合。

2 尝试常用密码。 如果管理员对帐户进行了密码保护(很有可能),请尝试使用常见的用户名和密码组合。一些黑客公开发布破解密码列表,并使用特殊的破解程序。尝试不同的用户名和密码组合。 - 您可以在这个受信任的站点上找到您的密码集合:https://github.com/danielmiessler/SecLists/tree/master/Passwords。

- 手动输入密码可能需要很长时间,但无论如何还是试试你的运气,然后才能继续使用重型火炮。

3 使用密码破解程序。 使用各种程序并尝试通过输入数千个单词以及字母、数字和符号的组合来破解您的密码。

3 使用密码破解程序。 使用各种程序并尝试通过输入数千个单词以及字母、数字和符号的组合来破解您的密码。 - 流行的密码破解程序有:DBPwAudit(适用于 Oracle、MySQL、MS-SQL 和 DB2)和 Access Passview(适用于 MS Access)。在他们的帮助下,您可以破解许多数据库的密码。您还可以在 Google 上找到专为您的数据库设计的越狱程序。例如,如果要破解 Oracle 数据库,请在搜索框中输入 oracle db hack program。

- 如果您在托管数据库的服务器上有一个帐户,请运行散列破解程序(例如 John the Ripper)并尝试破解密码文件。哈希文件位于不同数据库中的不同位置。

- 仅从受信任的站点下载程序。在使用它们之前仔细研究这些程序。

方法 3 of 3:数据库缺陷

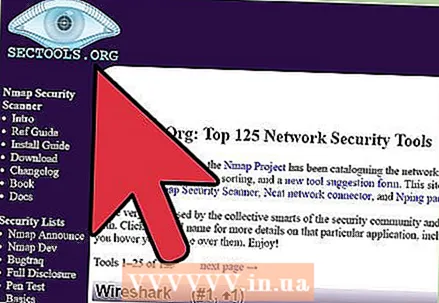

1 找到漏洞利用。 10 年来,Sectools.org 一直在编制各种防御(包括漏洞利用)列表。他们的程序享有盛誉,被系统管理员用来保护他们在世界各地的系统。打开他们的漏洞利用列表(或在另一个受信任的站点上找到它们)并查找可以渗透数据库的程序或文本文件。

1 找到漏洞利用。 10 年来,Sectools.org 一直在编制各种防御(包括漏洞利用)列表。他们的程序享有盛誉,被系统管理员用来保护他们在世界各地的系统。打开他们的漏洞利用列表(或在另一个受信任的站点上找到它们)并查找可以渗透数据库的程序或文本文件。 - 另一个提供漏洞利用列表的站点是 www.exploit-db.com。转到他们的网站并单击“搜索”链接,然后找到您要破解的数据库(例如,“oracle”)。在适当的字段中输入验证码,然后单击搜索按钮。

- 请务必研究您打算测试的任何漏洞利用,以便您知道在出现问题时该怎么做。

2 通过wardriving找到易受攻击的网络。 Wardriving 是在启用了网络扫描软件(如 NetStumbler 或 Kismet)的区域内驾车(骑自行车或步行)以寻找不安全的网络。从技术上讲,驾驶是合法的,但您通过驾驶发现的网络非法活动则不合法。

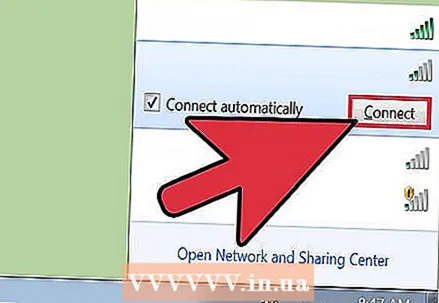

2 通过wardriving找到易受攻击的网络。 Wardriving 是在启用了网络扫描软件(如 NetStumbler 或 Kismet)的区域内驾车(骑自行车或步行)以寻找不安全的网络。从技术上讲,驾驶是合法的,但您通过驾驶发现的网络非法活动则不合法。  3 利用易受攻击的网络中的数据库漏洞。 如果您正在做一些您不应该做的事情,请远离您的网络。通过无线连接连接到您通过 wardriving 找到的开放网络之一,并启动选定的漏洞利用。

3 利用易受攻击的网络中的数据库漏洞。 如果您正在做一些您不应该做的事情,请远离您的网络。通过无线连接连接到您通过 wardriving 找到的开放网络之一,并启动选定的漏洞利用。

提示

- 始终将重要数据保存在防火墙之后。

- 请务必使用密码保护您的无线网络,以防止战争驱动程序使用您的家庭网络来发动攻击。

- 寻找其他黑客并询问他们一些技巧。有时,在公共领域无法找到有关黑客工作的最有用的知识。

警告

- 了解您所在国家/地区的黑客行为的法律和后果。

- 切勿尝试从您的网络非法访问设备。

- 登录他人的数据库是非法的。